Открытые порты на компьютере могут стать уязвимостью, если за ними не следить должным образом. В Windows 10 есть несколько методов для выявления открытых портов и мониторинга активности. Знание этих методов поможет избежать нежелательного доступа к системе и повысит её безопасность. Отключение ненужных портов и использование фаервола – основные меры защиты.

Одним из самых простых способов проверки открытых портов является использование командной строки с инструментом netstat. Этот инструмент позволяет быстро получить информацию о текущих соединениях и портах, которые слушаются системой. С помощью команды netstat -an можно увидеть, какие порты открыты и на какие IP-адреса устанавливаются соединения.

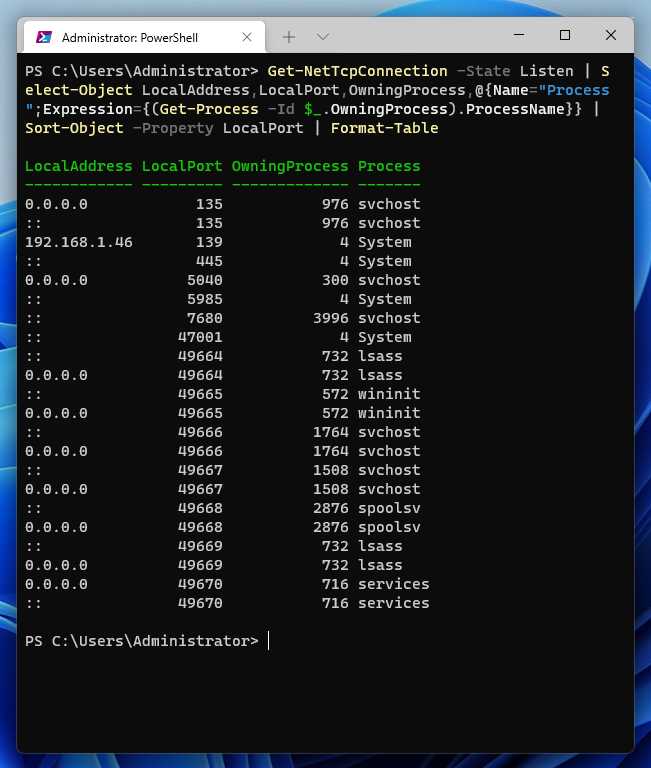

Кроме того, для более детальной диагностики можно воспользоваться встроенным инструментом Windows – PowerShell. Команда Get-NetTCPConnection предоставит более точные данные о текущих TCP-соединениях и их состояниях. Этот способ особенно полезен, когда необходимо проверить состояние порта в реальном времени.

Для пользователей, которым нужно мониторить открытые порты на постоянной основе, подойдут сторонние программы, такие как Nmap. Она позволяет не только обнаруживать открытые порты, но и проводить более сложные сканирования сети, выявляя скрытые угрозы. Важно помнить, что регулярная проверка портов и настройка фаервола – это ключ к защите от внешних атак.

Как использовать команду netstat для поиска открытых портов

Чтобы использовать netstat, откройте командную строку с правами администратора. Для этого нажмите Win + X и выберите «Командная строка (администратор)». Затем введите команду:

netstat -an

TCP 0.0.0.0:80 0.0.0.0:0 LISTENING

TCP 192.168.1.1:443 192.168.1.2:12345 ESTABLISHED

UDP 0.0.0.0:53 *:* LISTENING

В данном примере видны различные порты, на которых ожидаются соединения (например, порт 80 для HTTP и порт 443 для HTTPS). Статус «LISTENING» указывает, что порт слушает входящие подключения, а статус «ESTABLISHED» – что соединение активно.

Для более детальной информации можно использовать дополнительные ключи. Например, если вы хотите увидеть идентификаторы процессов (PID), которые используют порты, добавьте ключ -o:

netstat -anotasklist /FI "PID eq " Где netstat -ano.

Для удобства поиска конкретных открытых портов можно также использовать команду с фильтром. Например, чтобы найти все порты, на которых слушают приложения, используйте:

netstat -an | find "LISTEN"Этот фильтр выведет только порты, которые находятся в статусе «LISTENING».

Используя netstat, вы можете эффективно обнаруживать открытые порты, а также идентифицировать процессы, которые их используют, что важно для анализа безопасности и устранения потенциальных уязвимостей.

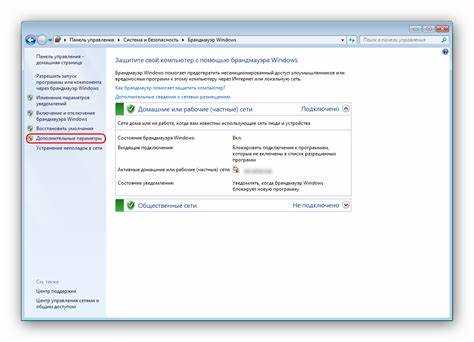

Проверка открытых портов через встроенный брандмауэр Windows

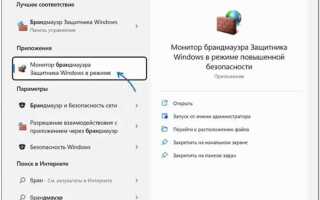

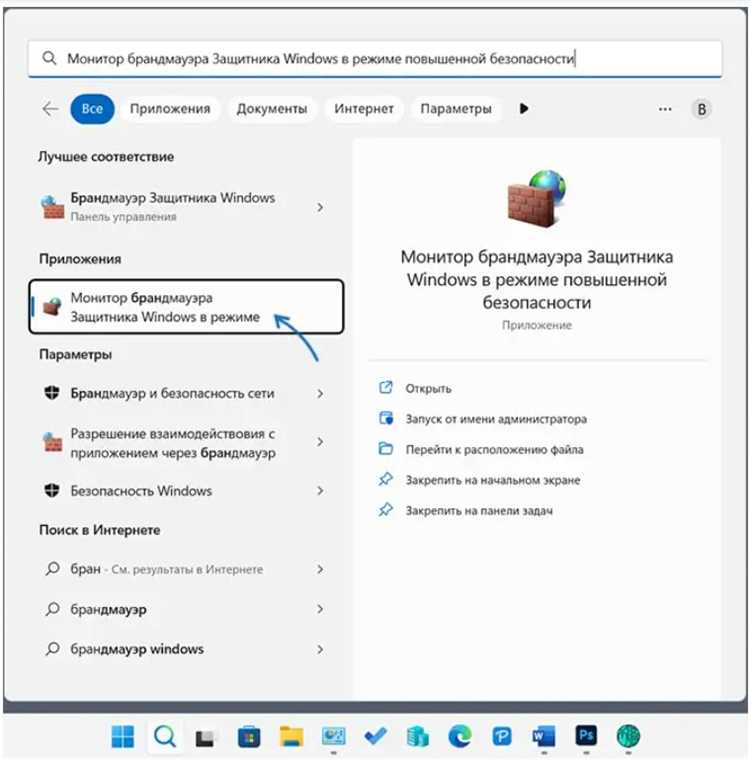

Встроенный брандмауэр Windows позволяет управлять доступом к сети и проверять открытые порты. Чтобы узнать, какие порты открыты и какие приложения их используют, выполните несколько шагов в интерфейсе брандмауэра.

Для начала откройте «Панель управления» и перейдите в раздел «Система и безопасность». Далее выберите «Брандмауэр Windows». В левой части окна нажмите на «Дополнительные параметры», чтобы открыть интерфейс управления фильтрацией трафика.

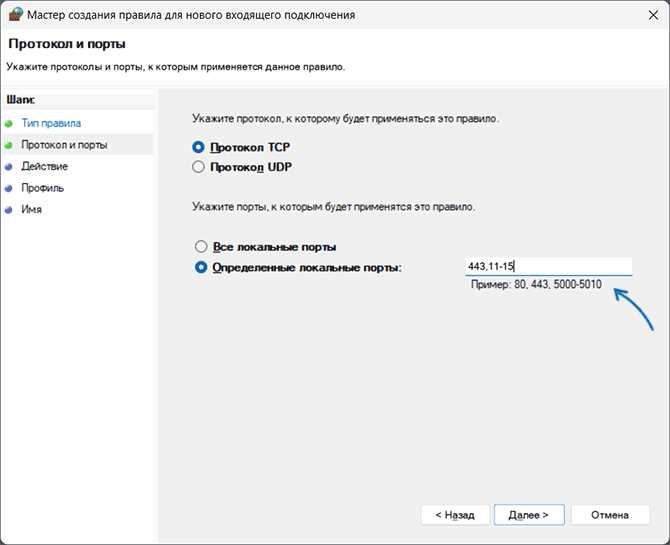

В открывшемся окне выберите «Правила для входящих подключений» или «Правила для исходящих подключений», в зависимости от того, хотите ли вы проверять порты для входящих или исходящих соединений. Здесь отображаются все порты и приложения, которые могут принимать или отправлять данные через брандмауэр.

Чтобы получить точную информацию о портах, используемых системой, можно настроить фильтры, отфильтровав по типу трафика или порту. Для этого щелкните правой кнопкой мыши на правиле и выберите «Свойства», затем откройте вкладку «Порты и протоколы». В ней вы увидите номер порта, протокол (TCP или UDP) и описание приложения.

Если вы хотите проверить открытые порты через командную строку, используйте команду netstat -an. Она покажет все активные соединения и порты, ожидающие подключения. Для более детальной информации о портах, связанных с конкретным приложением, используйте команду netstat -ano, которая дополнительно отображает идентификаторы процессов (PID), ассоциированные с портами. С помощью PID можно в дальнейшем определить, какое приложение использует тот или иной порт.

Также для проверки открытых портов можно использовать инструмент PowerShell. В PowerShell выполните команду Get-NetFirewallRule, чтобы получить список правил брандмауэра и соответствующие порты. Команда Get-NetTCPConnection даст вам информацию о текущих TCP-соединениях, включая открытые порты.

Примечание: для получения точных данных нужно иметь права администратора. В случае ограничений доступа убедитесь, что ваша учетная запись имеет соответствующие привилегии для выполнения команд.

Использование PowerShell для обнаружения активных портов

PowerShell предоставляет мощные инструменты для мониторинга сети и работы с сетевыми соединениями. Для поиска открытых портов на компьютере с Windows 10 можно использовать несколько команд, которые позволяют получить точные результаты без сторонних утилит.

Один из самых простых способов – это использование команды Get-NetTCPConnection, которая возвращает список активных TCP-соединений.

Get-NetTCPConnectionЭта команда выведет все текущие соединения, включая локальные и удалённые порты, а также их статус. Для того чтобы увидеть только открытые порты, можно отфильтровать данные:

Get-NetTCPConnection | Where-Object {$_.State -eq 'Listen'}Для более подробной информации можно использовать netstat в сочетании с PowerShell, чтобы получить больше данных о протоколах и портах. Например:

netstat -an | Select-String "LISTEN"Команда netstat с флагом -an покажет все активные соединения и порты, а Select-String позволит отфильтровать только те строки, которые содержат состояние «LISTEN».

Если требуется найти открытые порты для конкретного процесса, можно использовать Get-Process и сочетать его с фильтрацией по номерам портов:

Get-NetTCPConnection | Where-Object {$_.OwningProcess -eq (Get-Process -Name "your_process_name").Id}Таким образом, можно получить все порты, связанные с определённым процессом.

В PowerShell можно комбинировать эти команды для построения более сложных сценариев мониторинга и обнаружения открытых портов. Важно понимать, что такие подходы позволяют не только находить открытые порты, но и анализировать безопасность системы, выявляя ненужные или опасные соединения.

Как найти открытые порты с помощью сторонних инструментов

Для более детального анализа открытых портов в Windows 10 можно использовать сторонние утилиты, которые предлагают дополнительные возможности по сравнению со встроенными средствами системы.

Один из популярных инструментов для сканирования портов – Nmap. Это мощная программа, которая используется для поиска открытых портов на локальном и удаленном устройствах. Она позволяет получить полную информацию о состоянии портов и типах сервисов, работающих на них.

Для использования Nmap выполните следующие шаги:

- Скачайте и установите Nmap с официального сайта.

- Откройте командную строку и выполните команду:

- Результатом будет список открытых портов на указанном устройстве.

nmap -p 1-65535 [IP-адрес]

Еще один полезный инструмент – Advanced IP Scanner. Это бесплатная утилита с удобным интерфейсом, которая позволяет сканировать локальную сеть и определять открытые порты на устройствах, подключенных к ней.

Для работы с Advanced IP Scanner:

- Скачайте программу и установите ее на ваш компьютер.

- Запустите утилиту и выберите диапазон IP-адресов, который необходимо сканировать.

- Нажмите кнопку «Сканировать», чтобы увидеть список устройств и их открытых портов.

Если требуется более точная настройка и контроль, можно использовать Wireshark – сетевой анализатор, который позволяет отслеживать трафик и получать информацию о подключениях на уровне протоколов. Wireshark может быть полезен для диагностики и анализа нестандартных ситуаций.

Принципы работы с Wireshark:

- Установите программу с официального сайта.

- Запустите Wireshark и выберите сетевой интерфейс для захвата трафика.

- Начните захват данных, затем используйте фильтры, чтобы сосредоточиться на нужных портах.

Для быстрого сканирования можно воспользоваться Netcat, который позволяет выполнять диагностику портов с помощью командной строки. Он удобен для простых тестов, например, проверки, открыт ли определенный порт на удаленном хосте.

Использование Netcat:

- Установите Netcat, если он еще не установлен на вашем устройстве.

- В командной строке выполните команду:

- Результат покажет, доступен ли порт для подключения.

nc -zv [IP-адрес] [порт]

Эти инструменты предоставляют более подробную информацию и могут быть полезны в ситуациях, когда стандартные средства Windows не дают полного представления о безопасности и открытых портах на устройстве. Они предлагают гибкость и детализированные данные, что помогает в анализе и принятии решений для защиты сети.

Методы для проверки открытых портов на локальном компьютере

Для проверки открытых портов на локальном компьютере в Windows 10 можно использовать несколько инструментов и команд. Каждый из этих методов предоставляет точную информацию о состоянии сетевых соединений и активных портах.

1. Команда netstat

Один из наиболее распространенных способов проверки открытых портов – использование команды netstat в командной строке. Для этого откройте командную строку с правами администратора и выполните команду:

netstat -an

Эта команда отобразит список всех активных подключений и их портов. Параметр -an указывает на отображение всех соединений и их состояний в числовом виде. В поле «Local Address» будет показан IP-адрес и порт компьютера, а в колонке «State» – статус соединения (например, LISTENING, ESTABLISHED).

2. Команда PowerShell

Для более детализированной информации можно использовать PowerShell. Введите следующую команду:

Get-NetTCPConnection

Это позволит вывести информацию о текущих TCP-соединениях, включая локальные и удалённые порты. Для фильтрации открытых портов можно добавить команду | Where-Object {$_.State -eq 'Listen'}, чтобы увидеть только порты, находящиеся в состоянии прослушивания.

3. Использование утилиты TCPView

TCPView – это сторонняя утилита от Microsoft Sysinternals, предоставляющая удобный графический интерфейс для мониторинга сетевых соединений. Она отображает список всех открытых TCP и UDP портов, активных на компьютере, и позволяет быстро определить их состояние. Утилита позволяет завершать процессы, использующие порты, прямо из интерфейса программы.

4. Проверка с помощью фаервола Windows

Для диагностики проблем с доступом через открытые порты в Windows 10 важно понять, какие именно элементы могут блокировать соединение. Первым шагом следует проверить настройки брандмауэра, который может блокировать порты. Для этого откройте «Брандмауэр Windows с расширенной безопасностью» и убедитесь, что соответствующие порты не заблокированы для входящих и исходящих соединений.

Следующий шаг – использование команды netstat, которая позволяет увидеть активные соединения и открытые порты. Откройте командную строку и выполните команду netstat -an. Это покажет список всех слушающих портов. Если нужный порт не отображается в этом списке, возможно, приложение, которое должно его использовать, не запущено или неправильно настроено.

Проблемы могут возникать также из-за конфликта между портами, особенно если несколько приложений пытаются использовать один и тот же порт. Для проверки занятых портов используйте команду netstat -ano, которая покажет не только порты, но и PID (идентификаторы процессов), которые их используют. Зная PID, можно найти в диспетчере задач соответствующее приложение и остановить его, если оно мешает нормальной работе.

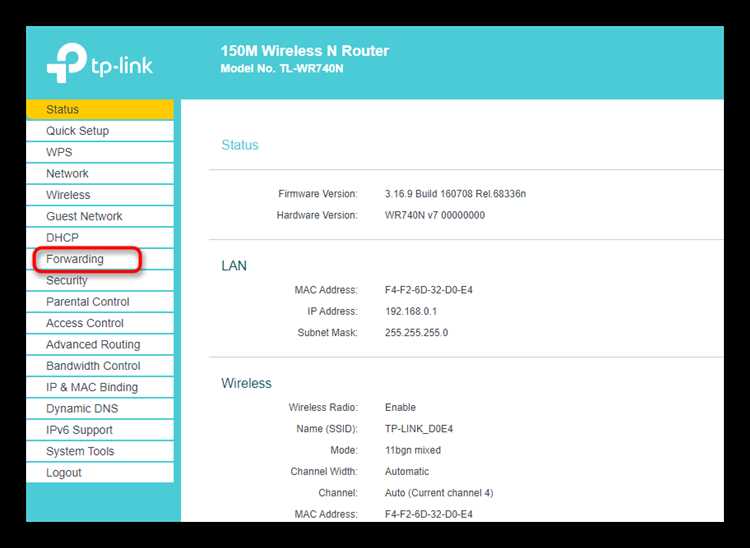

Если порт открыт, но доступ ограничен, проверьте настройки маршрутизатора или модема, который может блокировать входящие соединения. Откройте интерфейс управления маршрутизатором и убедитесь, что порт проброшен на локальный IP-адрес компьютера. Для этого используйте функцию Port Forwarding или Virtual Server, в зависимости от модели устройства.

Наконец, для более глубокого анализа используйте специализированные инструменты, такие как telnet или nmap, которые позволяют проверять доступность конкретных портов удаленно. Например, команда telnet проверит, доступен ли порт для подключения. Если telnet не удается подключиться, это указывает на блокировку порта где-то на пути от клиента до сервера.

Вопрос-ответ:

Как узнать, какие порты открыты на компьютере с Windows 10?

Для того чтобы проверить открытые порты на компьютере с Windows 10, можно воспользоваться встроенной командой netstat. Для этого откройте командную строку (нажмите Win + R, введите cmd) и введите команду: `netstat -an`. Эта команда покажет все активные подключения и порты, которые в данный момент слушают на вашем компьютере.

Можно ли использовать сторонние программы для поиска открытых портов на Windows 10?

Да, для поиска открытых портов можно использовать различные сторонние программы. Например, популярными являются Advanced IP Scanner и Nmap. Эти утилиты предоставляют более детализированную информацию о портах, а также могут сканировать все устройства в вашей сети.

Как узнать, какие порты открыты для определенного приложения в Windows 10?

Чтобы узнать, какие порты открыты для конкретного приложения, можно использовать команду netstat с дополнительными параметрами. Откройте командную строку и введите команду: `netstat -ano`. Она покажет все порты с PID (идентификатор процесса). Далее, откройте Диспетчер задач (Ctrl+Shift+Esc), найдите процесс по PID и определите, к какому приложению он относится.

Как закрыть открытые порты в Windows 10?

Для того чтобы закрыть открытые порты, можно настроить брандмауэр Windows. Откройте «Панель управления» -> «Система и безопасность» -> «Брандмауэр Windows». В левом меню выберите «Дополнительные параметры» и в разделе «Правила входящих подключений» можно создать новое правило для блокировки порта. Также можно использовать сторонние программы, такие как ZoneAlarm, для более детального контроля над сетевыми соединениями.

Как проверить, открыт ли конкретный порт на компьютере с Windows 10?

Для проверки конкретного порта на открытость можно использовать команду `telnet`. Откройте командную строку и введите команду: `telnet