Boolean SQL инъекции – это один из наиболее распространенных методов атаки на базы данных, при которых злоумышленник использует логические выражения для извлечения информации. Ускорение процесса выполнения таких инъекций требует точных знаний об уязвимостях системы и грамотной настройке тестов для быстрой обработки запросов. Используя определенные техники, можно значительно снизить время, необходимое для нахождения правильных условий и получения доступа к данным.

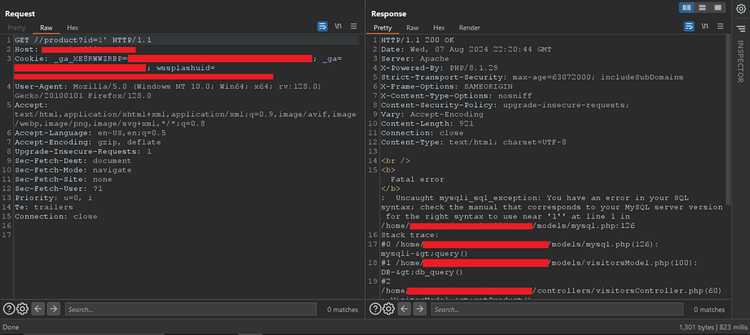

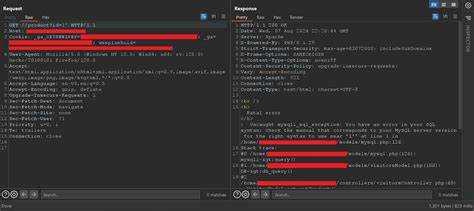

Первоначальная настройка для ускорения атаки включает в себя оптимизацию инструментов, таких как SQLmap или Burp Suite. Важно использовать правильные флаги и параметры для минимизации времени на обработку запросов. Например, —technique=BEU в SQLmap позволяет ограничить типы инъекций только на boolean-based, что сократит количество ненужных запросов.

Параллельные запросы также играют ключевую роль в увеличении скорости атаки. Использование многозадачности при отправке запросов позволяет значительно уменьшить общее время тестирования, поскольку каждый запрос будет выполняться одновременно, а не по очереди. Важно настроить инструмент так, чтобы он эффективно использовал многозадачность без перегрузки сети или сервера.

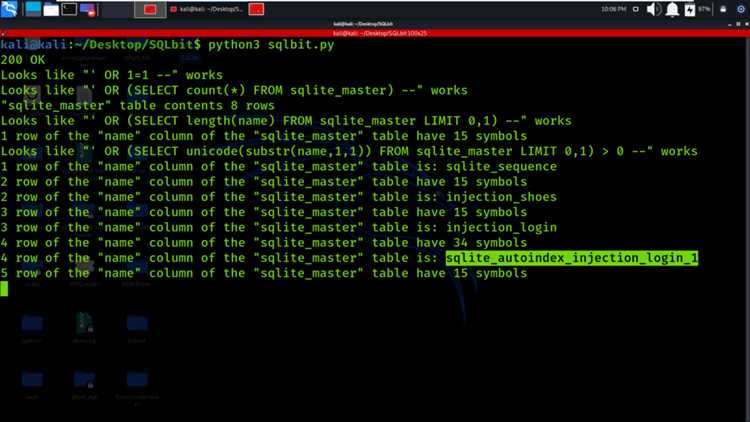

Еще одной важной техникой является оптимизация логических выражений. В случае boolean инъекций использование коротких, но эффективных условий, таких как проверки на 1=1 или 1=2, позволяет быстрее получать обратную связь от сервера. Каждое условие должно быть максимально простым, чтобы сервер не тратил время на сложные вычисления.

Оптимизация структуры запросов для быстрого выполнения инъекций

Для эффективной эксплуатации уязвимостей через boolean SQL инъекции важно правильно формировать запросы, чтобы минимизировать время отклика и ускорить процесс получения данных. Существуют несколько методов оптимизации структуры запросов, которые значительно повышают скорость выполнения инъекции.

Одним из основных аспектов является минимизация количества условий в запросах. Для этого рекомендуется использовать простые логические выражения, такие как «AND 1=1» или «AND 1=2». Эти выражения не требуют сложных вычислений и позволяют сразу проверить результат. В случае с «AND 1=2» запрос вернёт ошибку или пустой результат, что помогает быстро определять правильность выполнения инъекции.

Также важно уделить внимание минимизации вложенности запросов. Запросы с большим количеством вложенных подзапросов замедляют обработку данных и могут привести к задержкам в ответах сервера. Для ускорения процесса инъекции следует использовать прямые и плоские запросы, избегая лишней сложности и иерархичности.

Для улучшения производительности инъекции можно использовать числовые выражения вместо строковых. Например, условие «AND 1=1» будет выполнено быстрее, чем проверка строки на эквивалентность. В большинстве случаев проверка на числа значительно ускоряет выполнение, поскольку числовые операции требуют меньших ресурсов по сравнению с обработкой строк.

Использование точных и минимальных данных в запросах также способствует быстрому выполнению инъекции. Например, если требуется проверить наличие или отсутствие определённого элемента в базе, можно использовать более конкретные условия, такие как проверка на минимальные или максимальные значения, что снижает время обработки.

Особое внимание стоит уделить времени отклика сервера. Для этого можно добавлять задержки между запросами, чтобы сервер успевал обрабатывать и возвращать результаты. Это также помогает обойти меры защиты, такие как блокировки по времени или количеству запросов, увеличивая шанс успешной инъекции.

Наконец, важно учитывать используемую СУБД. Оптимизация запросов для различных типов баз данных может различаться, поскольку разные системы используют разные методы обработки логических операций. Например, для MySQL может быть выгодно использовать «EXISTS» вместо «IN», что ускоряет выполнение запросов с большим количеством данных.

Использование индексов для уменьшения времени выполнения запросов

Индексы в базе данных могут значительно ускорить выполнение SQL-запросов, в том числе при выполнении инъекций типа boolean-based. При правильном применении индексы минимизируют количество проверок на каждом этапе запроса, уменьшая время обработки. Однако для эффективного использования индексов необходимо учитывать несколько ключевых факторов.

Во-первых, важно правильно выбрать поля для индексации. Индексы эффективны, если они используются для поиска по столбцам с высокой кардинальностью (например, уникальные значения) или для колонок, которые часто участвуют в фильтрации (WHERE) или сортировке (ORDER BY). Для запросов, основанных на boolean-условиях, индексы на колонках, часто используемых в логических операторах, могут ускорить выполнение, так как минимизируется необходимость полного сканирования таблицы.

Во-вторых, стоит обратить внимание на типы индексов. Для запросов, которые включают диапазоны значений или сложные логические выражения, использование индекса B-tree будет более предпочтительным, так как этот тип индекса эффективно работает с отсортированными данными. В то время как для полнотекстового поиска или для столбцов с текстовыми данными лучше подходят индексы типа Full-Text, которые ускоряют поиск по подстрокам.

Также стоит учитывать, что создание избыточных индексов может замедлить выполнение операций вставки, обновления или удаления данных, так как каждый индекс должен обновляться при изменении данных. Поэтому важно балансировать между количеством индексов и необходимостью их применения в запросах.

Для ускорения обработки запросов, включающих boolean-инъекции, можно использовать комбинированные индексы, которые охватывают несколько колонок одновременно. Это позволяет базе данных эффективно искать значения по нескольким критериям сразу, без необходимости выполнения множества отдельных проверок для каждой колонки.

Наконец, стоит помнить о регулярной оптимизации индексов. Со временем, в зависимости от частоты обновлений данных, индексы могут фрагментироваться, что снижает их эффективность. Регулярное выполнение операций по дефрагментации индексов позволяет поддерживать высокую скорость выполнения запросов.

Роль времени отклика базы данных в ускорении инъекций

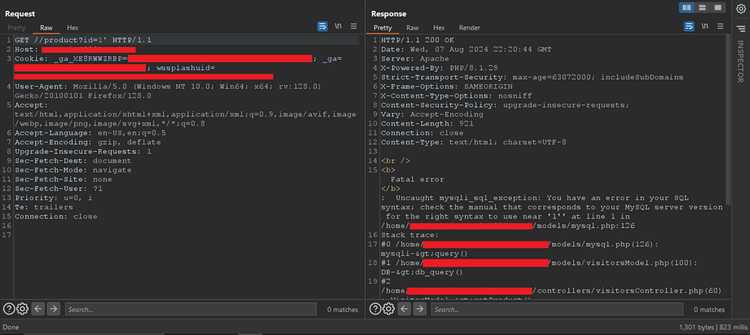

Время отклика базы данных играет ключевую роль в эффективности выполнения boolean SQL инъекций. При проведении таких инъекций, хакеры часто используют время отклика системы для различения истинных и ложных ответов. Понимание того, как базы данных обрабатывают запросы, позволяет оптимизировать процесс инъекций и ускорить их выполнение.

При выполнении инъекции с использованием логических выражений, типа AND 1=1 или AND 1=2, система базы данных выполняет запрос и возвращает ответ. Если время отклика базы данных на ложные выражения значительно превышает время отклика на истинные, это создает временной след, который может быть использован для определения правильности инъекции. Например, при долгом отклике на ложные запросы можно судить о наличии уязвимости.

Технологии, снижающие время отклика могут быть использованы для повышения безопасности базы данных. Например, базы данных с высокой производительностью, такие как PostgreSQL или MySQL, могут быть настроены таким образом, чтобы уменьшить разницу во времени отклика при выполнении правильных и неправильных запросов. Это может существенно затруднить инъекции, поскольку делает невозможным различие между истинным и ложным ответом.

Кроме того, использование индексации запросов и оптимизация структуры данных могут также повлиять на время отклика. В случае boolean инъекций, оптимизация структуры таблиц и запросов таким образом, чтобы они минимизировали вычисления для ложных запросов, затруднит установление истинности логических выражений.

Оптимизация настроек базы данных, таких как query_cache и performance_schema в MySQL, позволяет уменьшить различие во времени отклика, не давая злоумышленнику четких признаков правильности инъекций. Это требует тонкой настройки, которая будет учитывать как безопасность, так и производительность.

Рекомендации: Чтобы минимизировать влияние времени отклика на эффективность инъекций, рекомендуется:

- Использовать базы данных с низким временем отклика при работе с чувствительными данными.

- Обеспечить оптимизацию запросов и индексацию данных для уменьшения времени выполнения ложных запросов.

- Настроить кэширование запросов и использовать блокировки, чтобы предотвратить предсказуемые ответы на инъекции.

Как выбирать правильные операторы для снижения нагрузки на сервер

При проведении boolean SQL инъекций важно правильно выбирать операторы, чтобы минимизировать нагрузку на сервер и ускорить выполнение запросов. Один из ключевых аспектов – использование операторов, которые обеспечивают минимальную обработку данных на сервере. Ниже приведены рекомендации по выбору таких операторов.

1. Использование операторов с ограничением количества проверок. Операторы типа `=`, `!=` или `>` обычно обрабатываются быстрее, чем более сложные операторы, такие как `IN` или `BETWEEN`, которые требуют проверки множества значений. Например, запросы с использованием оператора `=` должны выполняться быстрее, чем запросы с `IN`, потому что сервер должен проверять одно значение вместо нескольких.

2. Использование логических операторов с минимальными затратами. Операторы `AND` и `OR` имеют различное влияние на выполнение запроса. Оператор `AND` обычно более эффективен, потому что сервер может сразу прекратить выполнение запроса, если одна из условий ложна. Напротив, `OR` требует проверки всех условий, что может привести к дополнительной нагрузке.

3. Предпочтение прямых сравнений вместо подзапросов. Подзапросы в SQL создают дополнительную нагрузку, так как сервер должен выполнить отдельный запрос и обработать его результаты. Когда возможно, лучше использовать прямые сравнения с базовыми значениями, например, `=`, а не выполнять вложенные запросы или соединения.

4. Использование индексов для часто используемых колонок. Если запросы часто фильтруются по определённым полям, например, `username` или `email`, необходимо убедиться, что эти поля индексированы. Индексы позволяют серверу быстро находить нужные записи, что значительно снижает нагрузку при выполнении запросов.

5. Снижение сложности логики. Простые запросы с меньшими логическими операторами и проверками всегда будут работать быстрее, чем сложные с многочисленными условиями. Сложные логические выражения могут привести к увеличению времени выполнения запроса, поскольку сервер должен выполнить больше вычислений для обработки данных.

6. Использование проверок с ранним завершением. Когда используется несколько условий с оператором `AND`, размещение наиболее вероятных ложных условий в начале запроса может ускорить выполнение. Это позволяет серверу быстрее прервать выполнение запроса, не проверяя остальные условия, если первое условие уже не выполнено.

Автоматизация тестирования с использованием фреймворков для инъекций

Автоматизация тестирования SQL-инъекций с использованием специализированных фреймворков существенно ускоряет процесс выявления уязвимостей. Применение таких инструментов помогает избежать рутинных операций и снижает вероятность ошибок, увеличивая эффективность и точность тестов.

Для успешной автоматизации важно выбирать подходящий фреймворк, который способен интегрироваться в рабочие процессы тестирования и быть гибким в настройках под различные типы приложений и баз данных. Рассмотрим основные фреймворки и их особенности:

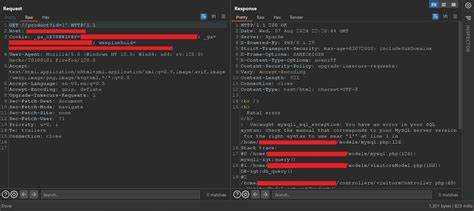

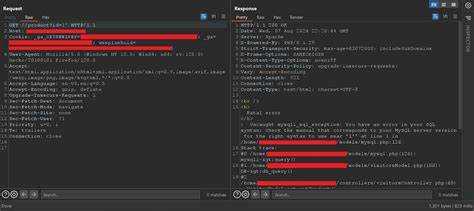

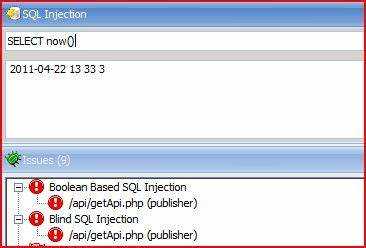

- SQLMap – один из самых популярных инструментов для автоматизации поиска и эксплуатации SQL-инъекций. Он поддерживает автоматическое определение различных типов инъекций, включая boolean-based. SQLMap позволяет настроить глубину тестирования, методы обхода защиты и форматы отчетности. Отличается высокой скоростью и возможностью использования нестандартных payload.

- OWASP ZAP (Zed Attack Proxy) – широко используемый фреймворк для автоматического тестирования безопасности веб-приложений. Включает в себя поддержку SQL-инъекций через свои плагины, а также возможность интеграции с другими инструментами и скриптами для реализации тестов на boolean-инъекции.

- Burp Suite – мощный набор инструментов для тестирования безопасности веб-приложений. Burp предоставляет функциональность для автоматизации инъекций с фокусом на взаимодействие с веб-страницами и запросами. Включает различные расширения для более точного тестирования SQL-инъекций, поддерживает настройки для атаки на boolean-based инъекции.

Кроме выбора фреймворка, важно настроить сценарии тестирования, которые точно имитируют реальную эксплуатацию уязвимости. Пример подхода:

- Настройка правильных payload – для автоматизации boolean-инъекций необходимо использовать точные и разнообразные payload, чтобы избежать ложных срабатываний. Некоторые фреймворки позволяют настраивать payload под конкретные виды уязвимостей и базы данных.

- Итерации с корректными таймингами – важно настроить инструмент так, чтобы он мог работать с таймингами в запросах. Это помогает тестировать приложения, где результаты инъекций зависят от времени отклика базы данных.

- Использование технологий обхода фильтров – современные фреймворки включают средства обхода различных механизмов защиты, таких как WAF или фильтры ввода. Это позволяет тестировать инъекции, даже если защитные системы пытаются блокировать стандартные payload.

Интеграция фреймворков с CI/CD позволяет тестировать инъекции в процессе разработки, снижая вероятность появления уязвимостей на поздних стадиях. Важно настроить регулярные автоматизированные тесты, чтобы быстро выявлять уязвимости и устранять их до выпуска продукта.

Использование кеширования для ускорения многократных запросов

При проведении SQL-инъекций, особенно с использованием булевых операторов, многие запросы могут выполняться многократно. Использование кеширования может значительно снизить нагрузку на сервер и ускорить выполнение запросов, особенно при повторении одинаковых или схожих операций.

Кеширование позволяет хранить результаты запросов, что исключает необходимость выполнения одного и того же запроса каждый раз. Это особенно важно для инъекций, где одни и те же данные могут быть использованы для различных манипуляций, и выполнение каждого запроса с нуля будет неоправданно медленным.

Основные подходы к кешированию:

- Кеширование на уровне базы данных: Некоторые СУБД (например, MySQL с включенной опцией query_cache) позволяют кешировать результаты запросов. Это полезно при использовании одинаковых запросов с часто повторяющимися результатами.

- Кеширование на уровне приложения: Программные решения, такие как Redis или Memcached, могут хранить результаты запросов в памяти, что ускоряет доступ к данным без обращения к базе данных. Это позволяет сократить время ответа при многократных обращениях к тем же данным.

- Кеширование на уровне HTTP: В некоторых случаях можно использовать HTTP кеширование для хранения результатов запросов, если они не требуют частых изменений. Это может ускорить время отклика при выполнении тестов инъекций через веб-интерфейс.

Рекомендации по эффективному использованию кеширования:

- Выбор ключей кеша: Очень важно правильно выбирать уникальные идентификаторы для кеширования запросов. В случае с булевыми инъекциями, ключ может быть основан на значениях, переданных в запросах, или на комбинации параметров, которые изменяются при каждой инъекции.

- Минимизация времени жизни кеша: Для запросов, которые могут изменяться со временем, рекомендуется устанавливать разумные сроки жизни кеша (TTL). Это позволит избежать использования устаревших данных.

- Логирование и мониторинг кеша: Важно отслеживать, какие данные кешируются, и как часто они используются. Это поможет избегать переполнения кеша и избыточной работы с памятью.

Использование кеширования для ускорения запросов может существенно повысить производительность атак в контексте SQL-инъекций, снизив нагрузку на сервер базы данных и сократив время отклика при повторных обращениях с одинаковыми запросами.

Работа с параметризированными запросами для повышения быстродействия

Параметризированные запросы представляют собой эффективный метод защиты от SQL-инъекций и способствуют улучшению производительности при обработке запросов. Основное преимущество такого подхода – разделение кода SQL и данных, что уменьшает вероятность выполнения нежелательных операций. Однако для улучшения быстродействия стоит учитывать несколько ключевых факторов при их применении.

1. Предотвращение повторной компиляции запросов

Использование параметризированных запросов позволяет серверу базы данных кэшировать планы выполнения запросов. При повторном выполнении идентичных запросов, сервер будет использовать уже скомпилированный план, что значительно ускоряет выполнение. Это особенно важно при работе с часто повторяющимися запросами. Например, запросы типа SELECT * FROM users WHERE id = ? с одинаковыми параметрами будут обрабатываться быстрее, так как план выполнения будет кэширован и использован повторно.

2. Снижение нагрузки на парсер SQL

Параметризация запроса позволяет избежать повторной интерпретации и синтаксического анализа SQL-запросов, что снижает нагрузку на парсер и ускоряет выполнение. Без параметров, каждый запрос должен быть обработан полностью, включая валидацию данных, что замедляет его выполнение, особенно при большом количестве запросов.

3. Индексация и оптимизация базы данных

Параметризированные запросы часто становятся более предсказуемыми для оптимизатора SQL, что способствует лучшему выбору индексов. В случае использования строковых значений или больших наборов данных без параметров, оптимизатор может столкнуться с трудностями в выборе наилучшего индекса, что влияет на скорость выполнения. Параметризация помогает системе баз данных лучше оценивать оптимальные индексы, что ускоряет выполнение.

4. Уменьшение затрат на сетевые операции

Когда запросы параметризованы, объем передаваемых данных по сети минимизируется. Например, при использовании параметризированных запросов для передачи значений через параметры, а не конкатенацию строк, можно избежать излишней нагрузки на каналы связи. Это особенно важно при работе с удаленными базами данных или в условиях высокой сетевой задержки.

5. Совместимость с различными СУБД

Параметризированные запросы обеспечивают совместимость с различными системами управления базами данных, не зависимо от специфики их реализации SQL. Это значит, что можно добиться более предсказуемого поведения и стабильности запросов, что в свою очередь улучшает производительность при масштабировании системы.

Для достижения максимальной эффективности необходимо также следить за правильной типизацией параметров, минимизируя преобразования типов, которые могут добавлять дополнительные задержки. Рекомендуется использовать типы данных, оптимизированные для конкретной СУБД, чтобы минимизировать накладные расходы на их преобразование.

Вопрос-ответ:

Что такое SQL-инъекция и как она работает?

SQL-инъекция — это метод взлома веб-приложений, при котором злоумышленник вставляет или «внедряет» вредоносный SQL-запрос в параметры приложения, которые затем выполняются на сервере базы данных. Обычно это происходит через поля ввода данных, такие как формы или URL. В результате такого вмешательства можно получить несанкционированный доступ к базе данных, манипулировать данными или выполнять другие небезопасные операции.

Что можно сделать для ускорения процесса SQL-инъекций?

Для ускорения процесса выполнения SQL-инъекций важно понимать, как правильно выбрать точки атаки и оптимизировать запросы. Одним из способов ускорения является использование специальных техник, таких как «тайминг атаки», где можно наблюдать за задержками в ответах сервера, чтобы узнать, какие данные находятся в базе. Также можно использовать автоматизированные инструменты для быстрого обнаружения уязвимостей в коде или параметрах запроса, что поможет ускорить процесс эксплуатации уязвимости.

Можно ли ускорить инъекции на сервере с защитой от SQL-инъекций?

Да, несмотря на наличие защит, ускорить инъекции всё же можно, используя продвинутые техники обхода. Например, можно использовать кодирование символов или замену операторов на эквиваленты, которые могут быть не распознаны системой защиты. Также применяются методы, связанные с подменой параметров, таких как обход фильтров с помощью использования разных кодировок или комментариев в SQL-запросах. Однако стоит помнить, что такие действия противоречат законодательству и являются нарушением этических норм.

Какие инструменты можно использовать для ускорения проведения SQL-инъекций?

Для ускорения SQL-инъекций существуют различные автоматизированные инструменты, такие как SQLmap, Burp Suite, Havij и другие. Эти утилиты позволяют быстрее находить уязвимости в веб-приложениях и проводить атаки с минимальными затратами времени. SQLmap, например, автоматически подбирает методы инъекций и анализирует сервер на наличие уязвимых точек, что значительно ускоряет процесс. Однако такие инструменты могут быть использованы только в рамках тестирования на проникновение с согласия владельца системы.